In einer Zeit, in der digitale Angriffsflächen ständig wachsen und Cyberbedrohungen immer professioneller werden, stehen Unternehmen vor der Herausforderung, ihre Sicherheitsmaßnahmen regelmäßig und realistisch zu überprüfen. Zwei Begriffe tauchen dabei besonders häufig auf: Penetrationstest und Red Teaming. Beide Verfahren dienen dazu, Schwachstellen aufzudecken – dennoch verfolgen sie grundverschiedene Ansätze und liefern völlig unterschiedliche Ergebnisse. Für IT‑Leiter, CIOs und CISOs ist es daher entscheidend, diese Unterschiede präzise zu verstehen, um für die eigene Organisation die richtige Methode auszuwählen.

Was ist ein Penetrationstest?

Ein Penetrationstest – kurz „Pentest“ – ist ein gezielter, klar abgegrenzter Sicherheitstest. Er simuliert Angriffe auf definierte Systeme, Anwendungen oder Netzwerkbereiche, um technische Schwachstellen aufzudecken.

Merkmale eines Pentests

- Fokus: Technische Schwachstellen (z. B. Webanwendungen, Server, AD-Konfiguration)

- Transparenz: Umfang, Zielsysteme und Vorgehen sind im Voraus fest vereinbart

- Ziel: Schwachstellen identifizieren, priorisieren und dokumentieren

- Vorgehen: Methodisch (z. B. nach OWASP, PTES, NIST)

- Dauer: Typischerweise einige Tage bis wenige Wochen

Pentests eignen sich hervorragend für Compliance‑Anforderungen (ISO 27001, TISAX, KRITIS, PCI‑DSS), Release‑Prüfungen oder regelmäßige Sicherheitsüberprüfungen. Im Mittelpunkt steht die tiefgehende Analyse einzelner Systeme, nicht jedoch die Reaktion der Organisation auf Angriffe.

Was ist Red Teaming?

Red Teaming geht deutlich weiter. Hier steht nicht die Schwachstelle im System im Mittelpunkt, sondern die Widerstandsfähigkeit der gesamten Organisation gegen einen echten Angreifer. Red Teams agieren wie reale Cyberkriminelle oder Advanced Persistent Threats (APT) und versuchen, strategische Ziele zu erreichen – beispielsweise das Exfiltrieren sensibler Daten oder den Zugriff auf kritische Systeme.

Merkmale des Red Teaming

- Fokus: Gesamte Sicherheitsarchitektur (technisch, organisatorisch, menschlich)

- Realismus: Taktiken, Techniken und Prozeduren (TTPs) realer Angreifer

- Ziel: Wirksamkeit von Erkennung (Blue Team), Reaktion (SOC/IR) und Schutzmechanismen prüfen

- Vorgehen: Geheim, mit minimaler Vorab-Transparenz (“Need to know”)

- Dauer: Oft mehrere Wochen bis Monate

Red Teaming ist vor allem für reife Organisationen sinnvoll, die ihre Detection & Response‑Fähigkeiten testen und verbessern möchten. Es beantwortet nicht nur die Frage „Welche Schwachstellen haben wir?“, sondern auch: „Wie gut schützen, erkennen und reagieren wir im Ernstfall?“

Der wichtigste Unterschied: Tiefe vs. Realismus

Während ein Pentest einer Art „Gesundheitscheck“ gleicht, ist Red Teaming der Stresstest unter Realbedingungen.

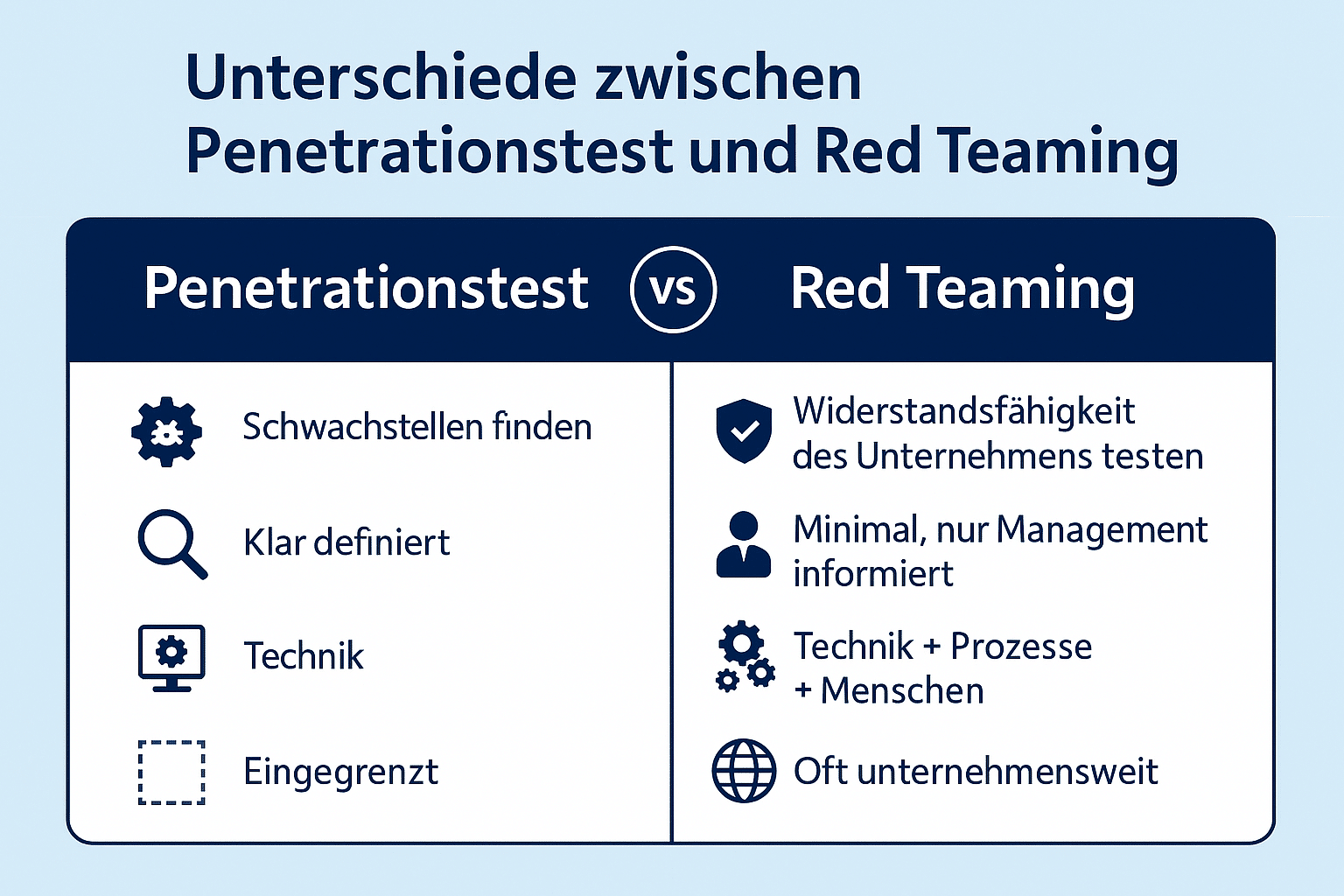

| Aspekt | Penetrationstest | Red Teaming |

| Ziel | Schwachstellen finden | Widerstandsfähigkeit des Unternehmens testen |

| Transparenz | Klar definiert | Minimal, nur Management informiert |

| Fokus | Technik | Technik + Prozesse + Menschen |

| Angriffsfläche | Eingegrenzt | Oft unternehmensweit |

| Ergebnis | Schwachstellenbericht | Strategischer Bericht + Lessons Learned |

| Aufwand | Gering–mittel | Hoch |

| Ideal für | Basis‑Sicherheitsniveau, Compliance | Reife Sicherheitsorganisationen |

Wann eignet sich welches Verfahren?

Penetrationstest – sinnvoll wenn…

- gesetzliche oder normative Vorgaben erfüllt werden müssen

- neue Anwendungen oder Systeme vor Go‑Live geprüft werden

- Sie eine klare Übersicht über technische Schwachstellen benötigen

Red Teaming – sinnvoll wenn…

- Ihr Unternehmen bereits ein gutes Grund-Sicherheitsniveau hat

- Sie wissen wollen, ob Blue Team/SOC Angriffe tatsächlich erkennt

- reale Angriffsszenarien abgebildet werden sollen (z. B. Ransomware, Social Engineering, Phishing, Lateral Movement)

Fazit: Beide Methoden ergänzen sich – sie ersetzen sich nicht

Pentests und Red Teaming haben unterschiedliche Ziele und liefern unterschiedliche, aber gleichermaßen wertvolle Erkenntnisse.

- Pentests decken Schwachstellen auf, bevor Angreifer sie ausnutzen.

- Red Teaming analysiert, wie gut Ihr Unternehmen einem echten Angriff standhält.

Für eine ganzheitliche Sicherheitsstrategie benötigen moderne Unternehmen beides – strukturiertes Schwachstellenmanagement UND realistische Angriffssimulationen.

Wer diese beiden Bausteine kombiniert, entwickelt nicht nur robuste Systeme, sondern auch eine belastbare Sicherheitsorganisation, die im Ernstfall schnell und effektiv handeln kann.