Die vernetzte Produktion ist längst Realität – und zugleich eines der größten Einfallstore für Cyberangriffe. Wo früher Maschinen isoliert arbeiteten, kommunizieren heute Produktionsanlagen, Leitstände, Wartungssysteme und Office-IT nahtlos miteinander. Das steigert Effizienz und Transparenz, vergrößert aber auch die Angriffsfläche massiv. Für Geschäftsführer, CIOs und IT-Manager stellt sich daher eine zentrale Frage: Wie lassen sich Produktionsausfälle durch Cyberangriffe wirksam verhindern, ohne den Betrieb auszubremsen?

👉 Eine Schlüsselrolle spielt dabei die OT-Segmentierung!

Wenn ein Angriff die gesamte Fertigung lahmlegt

Dass Cyberrisiken kein theoretisches Szenario mehr sind, zeigt ein Blick auf die Zahlen: Die Fertigungsindustrie war 2024 in Deutschland mit Abstand die am häufigsten von Ransomware betroffene Branche. Schon ein einzelner erfolgreicher Angriff kann ausreichen, um komplette Fertigungslinien zum Stillstand zu bringen – mit enormen finanziellen Folgen. Der vielbeachtete Fall des Serviettenherstellers Fasana, dessen Produktion nach einem Ransomware-Angriff vollständig ausfiel, verdeutlicht die Tragweite.

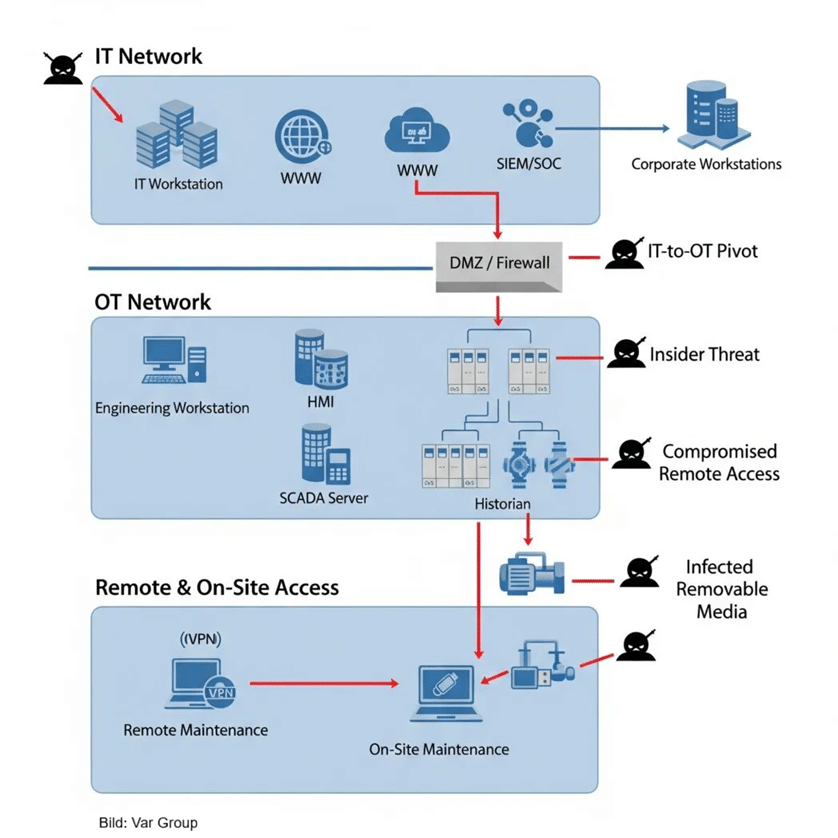

Ursache solcher Dominoeffekte ist häufig die enge Verzahnung von Office-IT und Produktionsnetzen. Gelangen Angreifer einmal ins Netzwerk, können sie sich ohne geeignete Schutzmechanismen seitlich („lateral“) ausbreiten. Genau hier setzt OT-Segmentierung an.

Kontrollierte Kommunikation statt kompletter Abschottung

OT-Segmentierung bedeutet nicht, Produktionsnetze hermetisch abzuriegeln. Vielmehr geht es um die gezielte Unterteilung der OT-Infrastruktur in Zonen mit klar definierten Kommunikationsregeln. Zwischen diesen Zonen werden Sicherheitsbarrieren etabliert, die ausschließlich erlaubte Verbindungen zulassen – typischerweise auf Basis von Whitelists.

Der entscheidende Unterschied zur klassischen IT-Segmentierung: In der OT steht nicht Performance oder Komfort im Vordergrund, sondern die Begrenzung von Schadensausbreitung. Kommunikation wird nicht pauschal blockiert, sondern kontrolliert, transparent und nachvollziehbar gestaltet – etwa zwischen Leitebene und Maschinensteuerung.

Das Ergebnis: Selbst wenn ein Bereich kompromittiert wird, bleiben kritische Anlagen weiterhin funktionsfähig. Ungeplante Stillstände lassen sich vermeiden, sensible Prozessdaten schützen und regulatorische Anforderungen – etwa aus NIS-2 – deutlich leichter erfüllen.

Typische Fehleinschätzungen aus der Praxis

In vielen Projekten zeigt sich ein wiederkehrendes Muster: OT-Segmentierung wird auf Firewalls oder VLANs reduziert. Die tatsächlichen Kommunikationsflüsse und Abhängigkeiten zwischen OT-Komponenten bleiben unberücksichtigt. Das führt zu Sicherheitskonzepten, die auf dem Papier gut aussehen, im Ernstfall aber kaum Wirkung entfalten – oder den Betrieb sogar stören.

Ein weiterer Mythos: Segmentierung schade der Effizienz. Das Gegenteil ist der Fall. Richtig umgesetzt erhöht sie die Resilienz der Produktion, weil sie Angriffe eindämmt und Betriebsunterbrechungen verhindert.

Worauf Entscheider achten sollten

Damit OT-Segmentierung im Alltag funktioniert, braucht es mehr als Technik. Bewährt haben sich insbesondere folgende Schritte:

- Transparenz schaffen: Eine saubere Bestandsaufnahme aller OT-Assets und ihrer Kommunikationsbeziehungen ist die Grundlage. Passive Netzwerkanalysen liefern diese Informationen ohne Eingriffe in den laufenden Betrieb.

- Anlagenlogik verstehen: Zonen und Kommunikationspfade sollten sich an der realen betrieblichen Logik orientieren – nicht an klassischen IT-Modellen.

- Drittzugriffe absichern: Externe Dienstleister sind ein häufiges Einfallstor. Klare vertragliche Sicherheitsanforderungen, kontrollierte Zugänge und Rückverfolgbarkeit sind essenziell.

- Organisation mitdenken: Incident-Response-Pläne, Schulungen und regelmäßige Security-Analysen erhöhen die Handlungsfähigkeit im Ernstfall und unterstützen die Einhaltung gesetzlicher Meldepflichten.

Ein strategischer Faktor für die Zukunft

OT-Segmentierung ist kein einmaliges Projekt, sondern ein kontinuierlicher Prozess, der mit der Weiterentwicklung der Produktionsumgebung Schritt halten muss. Gerade in Industrien mit langen Anlagenlaufzeiten ist diese Dynamik entscheidend.

Für Unternehmen der Fertigungsindustrie entwickelt sich OT-Segmentierung damit zunehmend vom reinen Security-Thema zum strategischen Wettbewerbsfaktor: Sie schützt nicht nur vor Angriffen, sondern sichert Produktionsfähigkeit, Reputation und letztlich den Geschäftserfolg.