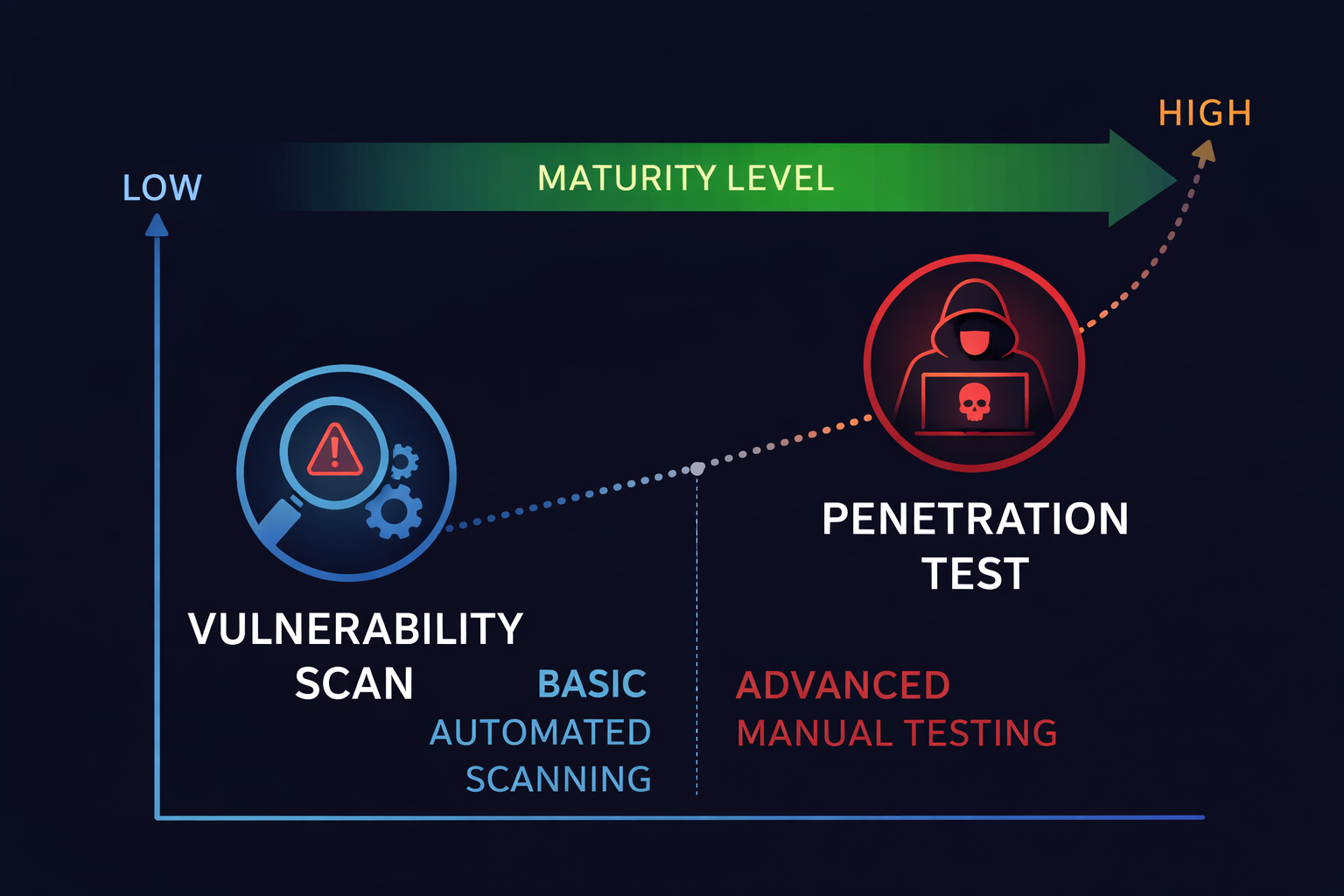

Für IT-Leiter, CIOs und CISOs ist Informationssicherheit längst ein strategisches Thema. Begriffe wie Penetrationstest und Schwachstellenscan (Vulnerability Scan) werden dabei häufig verwendet – nicht selten synonym. Tatsächlich handelt es sich jedoch um zwei unterschiedliche Ansätze mit klar abgegrenzten Zielen, Tiefen und Einsatzszenarien. Wer die Unterschiede kennt, kann Sicherheitsbudgets gezielter einsetzen und Risiken realistisch bewerten.

Was ist ein Schwachstellenscan?

Ein Schwachstellenscan ist ein automatisiertes Verfahren, bei dem IT-Systeme, Netzwerke oder Anwendungen systematisch auf bekannte Sicherheitslücken geprüft werden. Die zugrunde liegenden Tools vergleichen Systeme mit umfangreichen Datenbanken bekannter Schwachstellen (z. B. fehlende Patches, veraltete Softwareversionen oder unsichere Konfigurationen).

Charakteristika eines Schwachstellenscans:

- Automatisiert und wiederholbar

- Breite Abdeckung vieler Systeme

- Liefert Listen potenzieller Schwachstellen inkl. Risikobewertung

- Relativ kostengünstig und schnell durchführbar

Grenzen:

Ein Scan zeigt dass eine Schwachstelle existiert – nicht zwingend, ob und wie sie in Ihrer spezifischen Umgebung tatsächlich ausnutzbar ist. Fehlalarme (False Positives) sind möglich, ebenso bleibt der reale Schaden oft unklar.

Was ist ein Penetrationstest?

Ein Penetrationstest (Pentest) geht einen entscheidenden Schritt weiter. Er simuliert gezielte Angriffe auf Ihre Systeme – manuell durchgeführt von Sicherheitsexperten mit der Denkweise eines Angreifers. Ziel ist es, Schwachstellen tatsächlich auszunutzen, Angriffspfade aufzuzeigen und die realen Auswirkungen eines erfolgreichen Angriffs zu bewerten.

Charakteristika eines Penetrationstests:

- Stark manuell und expertengetrieben

- Fokus auf kritische Systeme und Geschäftsprozesse

- Zeigt reale Risiken und Angriffsketten

- Liefert konkrete Handlungsempfehlungen aus Angreifersicht

Grenzen:

Pentests sind zeit- und kostenintensiver und decken bewusst nicht die gesamte IT-Landschaft ab, sondern priorisierte Zielsysteme.

Der entscheidende Unterschied für Entscheider

Kurz gesagt:

- Schwachstellenscan = Breite und Kontinuität

- Penetrationstest = Tiefe und Realitätsnähe

Ein Schwachstellenscan beantwortet die Frage:

„Welche bekannten Schwachstellen haben wir grundsätzlich?“

Ein Penetrationstest beantwortet die Frage:

„Was kann ein Angreifer bei uns tatsächlich erreichen – und mit welchen geschäftlichen Konsequenzen?“

Fazit: Kein Entweder-oder, sondern ein Zusammenspiel

Für eine belastbare Sicherheitsstrategie benötigen Unternehmen beide Methoden. Regelmäßige Schwachstellenscans schaffen Transparenz und Hygiene im IT-Betrieb. Penetrationstests liefern die notwendige Risikobewertung für geschäftskritische Systeme, regulatorische Anforderungen und Managemententscheidungen.

Für CIOs und CISOs gilt daher:

Nicht die Anzahl gefundener Schwachstellen ist entscheidend, sondern das Verständnis der realen Angriffsrisiken für das eigene Unternehmen.